Ajankohtaista

Tietoturvavalvomo kunnalle: milloin kevyt SOC riittää?

Tietoturvavalvomo kunnalle voi kuulostaa isolta hankkeelta: 24/7-valvomo, analyytikot, SIEM, SOAR, EDR, integraatiot ja jatkuva reagointikyky. Joissain ympäristöissä laaja SOC on…

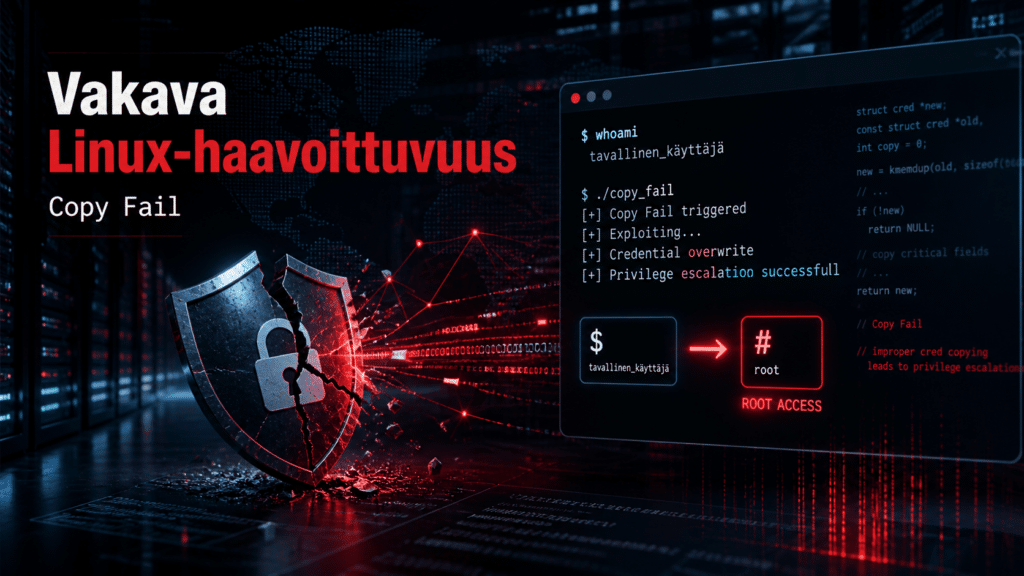

Vakava haavoittuvuus Linux-kernelissä

Traficomin Kyberturvallisuuskeskus on julkaissut tiedotteen vakavasta Linux-kernelin haavoittuvuudesta, joka tunnetaan nimellä “Copy Fail”. Haavoittuvuus on arvioitu vakavaksi, ja sen CVSS-arvo…

Tiedonhallintalaki ja kunnan tietoturva: mitä pitää pystyä seuraamaan?

Tiedonhallintalaki ei määrää kuntaa hankkimaan SOC-palvelua tai SIEM-järjestelmää. Se kuitenkin nostaa esiin velvoitteita, joiden käytännön toteutus edellyttää näkyvyyttä tietojärjestelmiin, käyttöoikeuksiin…

Kunnan tietoturva: miten valvonta kannattaa aloittaa?

Tietoturva ei parane vain lisäämällä suojaustyökaluja. Se paranee, kun tiedetään, mitä omassa IT-ympäristössä tapahtuu, mitkä poikkeamat ovat olennaisia ja kuka…

Tietoturva yrityksessä: mikä on riittävä perustaso ja kuka vastaa mistä?

Tietoturva yrityksessä alkaa käytännössä kahdesta kysymyksestä: mikä on riittävä perustaso ja kuka vastaa sen toteutumisesta? Vasta tämän jälkeen voidaan arvioida,…

SOC-palvelun hinta: Light SOC vai full SOC – mitä eroa palvelumalleissa oikeasti on?

SOC-palvelun hinta kiinnostaa yleensä ensimmäisenä, mutta pelkkä kuukausihinta kertoo yllättävän vähän. Helposti verrataan keskenään eri asioita: pelkkää SIEM-alustaa, valmista vakioratkaisua,…

Yrityksen tietoturva: miten varmistetaan reagointi ilman 24/7 omaa tiimiä?

Yrityksen tietoturvan hankalin kysymys ei yleensä ole, mitä suojausratkaisuja pitäisi hankkia. Vaikeampi kysymys on kuka huomaa poikkeaman ajoissa ja miten…

Yrityksen tietoliikenne ja tietoturva: mitä pitää valvoa, jotta riskit havaitaan ajoissa?

Yrityksen tietoliikenne ei tarkoita vain toimiston verkkoa ja palomuuria. Valvottava kokonaisuus ulottuu pilvipalveluihin, etäyhteyksiin, identiteetteihin, päätelaitteisiin, kumppaniyhteyksiin ja verkkolaitteisiin. Jos…

SOC-palvelu: EDR, XDR, SIEM, MDR, NDR, SOAR vai SOC – mikä ero?

Samassa keskustelussa puhutaan EDR:stä, XDR:stä, SIEMistä, managed SIEMistä, MDR:stä, NDR:stä, SOARista ja SOC-palvelusta. Termit kuulostavat läheisiltä, vaikka ne ratkaisevat eri…

Pk-yrityksen tietoturva: miten tietoturvapoikkeamat havaitaan ajoissa?

Monessa pk-yrityksessä tietoturvan suurin haaste ei ole yksittäisen suojauksen puute. Usein vaikeinta on huomata poikkeava toiminta ajoissa ja selvittää jälkikäteen,…

Hallinnollisen tietoturvan riskit: 8 yleistä puutetta

Hallinnollisen tietoturvan riskit syntyvät usein pienistä puutteista, jotka jäävät arjessa huomaamatta. Tässä artikkelissa käymme läpi kahdeksan yleistä riskiä, jotka liittyvät…

PK-yrityksen riskienhallinta: mikä on riittävä tietoturvan taso?

Pk-yrityksen tietoturvassa olennaisin kysymys ei yleensä ole yksittäinen suojausratkaisu. Tärkeämpää on, onko yrityksellä riittävä perustaso: estetäänkö tavallisimmat virheet, rajataanko pääsy…

FlashSystem x600: tietoturva ja AI

Mitä uudistuksessa kannattaa seurata? Tallennuksen kiinnostavin kehityssuunta ei juuri nyt liity vain nopeuteen. Olennaisempaa on se, että tietoturva, näkyvyys ja…

Kaita Digiturvallisuusmessuilla Jyväskylässä 16.4.2026

Digiturvallisuusmessut 2024 järjestetään tänä vuonna 16.4. Jyväskylässä. Tapahtuma kokoaa jälleen yhteen digiturvallisuuden asiantuntijat, organisaatiot, yrityspäättäjät ja oppilaitokset ajankohtaisten aiheiden äärelle. Tämän vuoden teemana…

ISO/IEC 27001-sertifikaatti

Ulkopuolinen vahvistus pitkäjänteiselle tietoturvatyölle Kaidalle on myönnetty kansainvälinen ISO/IEC 27001 -sertifiointi. ISO/IEC 27001 on kansainvälisesti tunnettu standardi tietoturvan hallintaan. Riippumattoman…

Uudet FlashSystem mallit: 5600, 7600 ja 9600

FlashSystem x600 tuo enterprise-tason tallennuksen myös pienempään kokoluokkaan. Uudet FlashSystem 5600, 7600 ja 9600 näyttävät ensi silmäyksellä tavalliselta mallipäivitykseltä, mutta…

Mitä hallinnollinen tietoturva tarkoittaa? Näin tekninen, fyysinen ja hallinnollinen tietoturva liittyvät toisiinsa.

Hallinnollinen tietoturva tarkoittaa tietoturvan johtamista käytännössä. Tässä artikkelissa käymme läpi, mitä hallinnollinen tietoturva tarkoittaa, miten se eroaa teknisestä ja fyysisestä…

Miksi tarvitsen SOC-palvelun?

7 tilannetta, joissa vähennät riskiä ja säästät aikaa. Monelle pk-yritykselle SOC (Security Operations Center) kuulostaa yhä raskaalta: 24/7-valvomo, erillinen tiimi…

IBM i vuonna 2026: osaajapula nousee ykköshaasteeksi

Ratkaisuna tekoäly ja koulutus IBM i -ympäristöissä suurin huoli on perinteisesti liittynyt kyberturvallisuuteen. Vuonna 2026 asetelma kuitenkin muuttui: Fortran vuosittaisen…

Microsoft 365 -valvonta käytännössä: mitä kannattaa seurata ja miten aloittaa kevyesti

Microsoft 365 on monessa organisaatiossa kriittinen osa: sähköposti, tiedostot, Teams ja ennen kaikkea käyttäjätunnukset. Samalla se on myös yksi yleisimmistä…

IBM Power9 EoS 31.1.2026

Osalle IBM Power9 -järjestelmistä on julkaistu End of Service päivät 31.1.2026. Mitä tämä tarkoittaa? Kun standardituki päättyy, varaosien saatavuus on…

IBM Power11 – uusi tehokas ja turvallinen työjuhta

IBM Power11 esiteltiin heinäkuussa 2025. Uusi malli tuo Power-perheeseen lisää automaatiota, energiatehokkuutta ja palautumiskykyä. Power11:n mallisto kattaa samalla kertaa entry-,…

IBM i: turvallisuus alkaa toimintavarmuudesta

IBM i -järjestelmää on pitkään pidetty lähes haavoittumattomana. Sen maine vakaana ja luotettavana alustana on ansaittu mutta se ei tarkoita,…

IBM i 7.4 tuki päättyy 30.9.2026

IBM on ilmoittanut IBM i 7.4 -version tuen päättyvän 30.9.2026. Tämä tarkoittaa sitä, että tuen päättymisen jälkeen käyttöjärjestelmätasolle ei ole…

Microsoft 365 E3 -lisenssi vs Light SOC -palvelu: ominaisuudet, hinta ja erot

Microsoft 365 on monille organisaatioille kriittinen työympäristö, joka sisältää sähköposteja, tiedostoja, käyttäjätunnuksia ja sisäistä viestintää. Koska M365 on usein liiketoiminnan…

M365-hyökkäys: suomalaisyrityksen tietoturva koetuksella

Miten Microsoft 365 -ympäristö voi joutua tietoturvahyökkäyksen kohteeksi? Millaisia riskejä M365-ympäristössä voi kohdata ja miten reaaliaikainen valvonta auttaa hallitsemaan tilannetta…

Asiakaskohtaamiset ovat keskiössä

Kaita Finland Oy vahvistaa operatiivista johtoa Olen Saara Pajari ja aloitin operatiivisena johtajana Kaitalla kesäkuussa 2025 vastuualueenani tuotannon vetäminen. Tarkoitukseni…

Light SOC – Tietoturvaa ilman monimutkaisuutta

Kyberuhat eivät enää ole pelkkä suuryritysten huoli. Myös pienet ja keskisuuret yritykset joutuvat yhä useammin kohtaamaan kiristyshaittaohjelmia, tietomurtoja ja palvelunestohyökkäyksiä…

IBM Power: See what’s next level.

🎥 Globaali virtuaalilähetys📅 8. heinäkuuta 2025📍 Osallistu verkossa: https://www.ibm.com/events/reg/flow/ibm/k053a8mb/landing/page/landing IBM Power11 -julkistus Tervetuloa mukaan seuraamaan IBM Power11:n maailmanlaajuista julkistusta! Kyseessä…

IBM i V7R6: Uudet ominaisuudet

IBM i:n uusi versio IBM i 7.6 julkaistiin huhtikuussa 2025. Uusi versio on osa pitkäaikaista kehityspolkua, jossa käyttöjärjestelmää viedään määrätietoisesti…

Kaita mukana ATK-päivillä 5.–7.5.2025

Tervetuloa tapaamaan meitä Jyväskylän Paviljonkiin! Sosiaali- ja terveydenhuollon ATK-päivät täyttävät tänä vuonna 50 vuotta. Tänä tapahtuma järjestetään Jyväskylän Paviljongissa 5.–7.5.2025…

IBM i ja SOC-palvelut

IBM i:n tietoturva -blogisarjan osa 3/3. IBM i -järjestelmän tietoturva vaatii jatkuvaa valvontaa ja reagointikykyä. Tietoturvaympäristön monimutkaistuessa Security Operations Center…

Toimitusjohtajan katsaus: miksi Power Cloud?

Modernin IT-infrastruktuurin tulee mukautua nopeasti muuttuviin tarpeisiin ilman raskaita investointeja. Power Cloud vastaa tämän päivän digitaalisiin ja taloudellisiin haasteisiin tarjoten…

Miksi ja miten IBM i -järjestelmä suojataan haittaohjelmilta?

IBM i:n tietoturvaa käsittelevän blogisarjan Osa 2: Miksi ja miten IBM i -järjestelmä tulee suojata haittaohjelmilta?

Kaita Finland KyberLahti-tapahtumassa 2025

Tule moikkaamaan meitä KyberLahti 2025 -tapahtumaan 13.3. Lahden Messukeskuksessa! KyberLahti tapahtuma tuo yhteen yritykset, yhteisöt, asiantuntijat ja turvallisuudesta kiinnostuneet yksityishenkilöt…

Kaita SOC M365 -webinaari

📅 Päivämäärä: 12.2.25⏰ Aika: 9:00-9:30 Tervetuloa kuulemaan, miten Kaita SOC -palvelu auttaa pitämään Microsoft 365 -ympäristön valvottuna kustannustehokkaasti. Liity asiantuntijoidemme seuraan,…

IBM i:n tietoturva 2025

IBM i:n tietoturva -blogisarjan osa 1/3. Vakaudestaan ja turvallisuudestaan tunnettu IBM i ei ole immuuni uhille. Tietoturvan varmistaminen on ratkaisevan…

Kotimaiset pilvipalvelut: suorituskykyä ja turvallisuutta

Digitaalisten palveluiden maantieteellinen sijainti vaikuttaa suoraan suorituskykyyn ja tietoturvaan. Kun data sijaitsee lähellä käyttäjiä, vasteajat lyhenevät ja riskit pienenevät. Suomessa…

IBM lopettaa BRMS varmistusohjelmiston myynnin ja tuen

IBM ilmoitti elokuussa 2024, että sen Backup, Recovery and Media Services (BRMS) -ohjelmiston versio 5770-BR1 poistuu myynnistä, ja sen tuki…

Kaita Finland Fortinetin kumppaniksi

Kaita Finland jatkaa strategisten tietoturvakumppanuuksiensa vahvistamista solmimalla kumppanisopimuksen Fortinetin kanssa. Fortinet on yksi maailman johtavista tietoturvaratkaisujen toimittajista tarjoten kattavia ja tehokkaita…

DORA:n siirtymäaika päättyi 17.1.25

DORA (Digital Operational Resiliency Act) on Euroopan unionin uusi sääntelymekanismi, joka astui voimaan 17. tammikuuta 2023 ja jota sovelletaan 17…

Webinaari: Light SOC ja IBM i

Webinaari 29.8.2024 kello 9:00-9:30 Tässä webinaarissa käsittelemme IBM i -järjestelmien tietoturvan valvontaa ja hallintaa Light SOC-palvelun avulla. Keskustelemme myös siitä,…

Uusi IBM Power S1012: tehokas ratkaisu pk-yrityksille ja reunalaskentaan

IBM Power tuoteperheen uusin 05/2024 julkaistu S1012 -palvelin tarjoaa pk-yrityksille ja reunalaskennan tarpeisiin kompaktin ja kustannustehokkaan ratkaisun. Power S1012 on…

SOC-ratkaisut: EPS- ja laitepohjainen hinnoittelu pk-yrityksen näkökulmasta

Matias Louanto, Tietoturvaratkaisut, Kaita Finland SOC-ratkaisut tarjoavat tehokkaan tavan seurata ja analysoida tietoturvatapahtumia reaaliajassa. Yksi merkittävä tekijä ratkaisun valinnassa on sen…

Light SOC & SIEM

Laajennamme tietoturvapalveluita Organisaatioilta edellytetään yhä parempaa tietoturvariskien havainnointia, hallintaa sekä kykyä selvittää tapahtumaketjut lokien avulla. Jatkuvuuden kannalta tietoturvan hallinta on tulevaisuudessa…

IBM i:n tapahtumien valvonta SIEM:n avulla

Organisaatioilta edellytetään yhä parempaa tietoturvariskien havainnointia, hallintaa sekä kykyä selvittää tapahtumaketjut lokien avulla. Tämä koskee myös IBM i:n valvontaa sekä…

Kaita Digiturvallisuusmessuilla Jyväskylässä 18.4.2024

Digiturvallisuusmessut 2024 järjestetään tänä vuonna 18.4. Jyväskylässä. Digiturvallisuusmessut ovat merkittävä digiturvallisuuden tapahtuma, joka yhdistää digiturvallisuuden asiantuntijat, tietoturvasta kiinnostuneet yritykset ja ajankohtaiset tietoturvateemat…

Webinaari: IBM i lisensointi muuttuu 7.5.2024

Webinaari 4.4.2024 kello 9:00-9:30 IBM on viime vuosina siirtynyt pois perinteisestä mallista, jossa laitteisto ostetaan suoraan ja käyttöjärjestelmälle sekä muille…

IBM i lisensointi muuttuu 7.5.2024

IBM on viime vuosina siirtynyt pois perinteisestä mallista, jossa laitteisto ostetaan suoraan ja käyttöjärjestelmälle sekä muille ohjelmistoille hankitaan pysyvät lisenssit…

Reaaliaikainen suojaus haittaohjelmilta Flash System -laitteisiin

AsiantuntijakirjoitusGöran Nordman, IBM-teknologiat, Kaita Finland IBM on julkistanut uuden neljännen sukupolven Flash Core Modulin, FCM4:n. Teknologia on jatkossa saatavilla FlashSystem -tallennusjärjestelmien…

SIEM ja NIS2

Matias Louanto, Tietoturvaratkaisut, Kaita Finland Miten lokienhallinta auttaa noudattamaan NIS2 -direktiiviä? NIS2 -direktiivi pyrkii parantamaan jäsenmaiden kyberturvallisuutta yhtenäistämällä kyberturvallisuusriskien hallintatoimenpiteitä ja…

Kaita vahvistaa ohjelmistotukeaan

Kaita on vahvistanut osaamistaan toiminnanohjausjärjestelmien konsulttipuolella. Konsulttimme tarjoavat ohjelmisto-osaamista laajasti Power i -alustalla olevien toiminnanohjausjärjestelmien mm. (ASW, Enterprise, DC1)…

Kyberturvallisuuskeskus rahoitustukihaku

Kyberturvallisuuskeskus on avannut haettavaksi rahoitusta modernien tietoturvaratkaisujen ja -innovaatioiden käyttöönottoon. Rahoitustukea voivat hakea mikroyritykset sekä pienet ja keskisuuret yritykset. Haku…

Webinaari: Power10 – suorituskykyä ja kustannussäästöjä

30.11.2023 klo 9:00-9:30 Power10, uusin Power Systems -perheen palvelin, on suunniteltu ajamaan moderneja IBM i, AIX ja Linux työkuormia. Edeltäjiinsä…

Common Finland webinaari: Kvanttilaskennan hyödyt ja uhat

13.12.2023 8:30 Tässä webinaarissa IBM:n Quantum Ambassador Teppo Seesto johdattelee kuulijat kvanttitietokoneen maailmaan. Mikä kvanttitietokone on, miten kehitys etenee ja mihin sitä…

IBM i Administration Workshop 2.-8.12.2023

Common Europe järjestää IBM i Administration Workshop -kurssin 4.-8.12.2023. Kurssilla Dr. Wolfgan Rother käy läpi mm. seuraavia aiheita: Introduction to IBM…

Common Finland Webinaari: Teknologiatrendit

25.10.2023 8:30-9:30 (EEST) Tervetuloa osallistumaan Common Finlandin järjestämään webinaarisarjaan. Webinaarisarjan ensimmäinen osa käsittelee teknologiatrendejä. Liiketoimintamme ja maailmamme ovat muuttuneet viime…

Webinaaritallenne: IBM i 7.5 – Mitä uutta ja miten päivittää sujuvasti

Tervetuloa katsomaan webinaaritallenne aiheesta ”IBM i 7.5 – Mitä uutta ja miten päivittää sujuvasti?”. Webinaarissa kerromme uusista ominaisuuksista ja konkreettisia…

Webinaari: IBM i 7.5 – mitä uutta ja miten päivittää sujuvasti?

19.9.2023 klo 9:00-9:30 Tervetuloa virtuaaliseen tietoiskuumme, jotta kerromme uusista ominaisuuksista ja konkreettisia vinkkejä onnistuneeseen päivitykseen. – IBM i 7.5 – mitä…

IBM i 7.5 – parhaat palat

Toukokuussa julkistettiin IBM i versio 7.5. IBM i 7.5 tuo mukanaan uusia ominaisuuksia, jotka tekevät alustasta odotetusti taas entistä tehokkaamman,…

IBM i 35 vuotta

IBM i täyttää 35 vuotta 21.6.2023. Juhlavuosi tarjoaa mahdollisuuden tarkastella IBM i:n vahvuuksia, juhlistaa sen menestystä ja kiittää käyttäjiä tuesta…

IBM i 7.3 tuki päättyy 30.9.23

IBM on ilmoittanut IBM i V7R3:n tuen päättyvän 30.9.23. Tämä tarkoittaa sitä, että tuen päättymisen jälkeen käyttöjärjestelmätasolle ei ole sellaisenaan…

Vältä julkisten pilvipalveluiden piilokulut

Matias Louanto, Pilviratkaisut, Kaita Finland Pilvipalveluiden hinnoittelumalli saattaa erityisesti julkipilven osalta olla monesti melko monimutkainen ja sisältää erilaisia vaikeasti ennustettavia piilokuluja…

Common Europe Congress 2023

11-14.6.2023 Praha Common Europe Congress, eli CEC, kokoaa taas yhteen IBM Power System -asiantuntijat, käyttäjät ja toimittajat ympäri Eurooppaa verkostoitumaan…

Common Finland toiminta jatkuu taas!

Common Finland aloittaa uudelleen toimintansa Suomessa Tervetuloa mukaan vaihtamaan tietoa ja kuulumisia IBM-yhteisön kanssa sekä keskustelemaan asiantuntijoiden kanssa. Pysy ajan…

Think 2023 | 9.–11.5 | Orlando, Florida

IBM Think 2023 kokoaa yhteen liiketoiminta- ja teknologiajohtajia, kehittäjiä, tutkijoita ja muita asiantuntijoita ympäri maailmaa. Konferenssissa käsitellään teknologian vaikutuksia liiketoimintaan,…

Pystytkö palautumaan onnettomuuksista?

Kyky palautua riippuu varautumisen tasosta, käytössä olevista resursseista, DR-suunnitelmista ja niiden tehokkuudesta sekä henkilöstön osaamisesta ja sitoutumisesta. Hyvin suunniteltu ja…

WEBINAARI: Muuttunut työympäristö

Mihin tietoturvauhkiin on tärkeintä varautua vuonna 2023? Miten pirstaloitunut IT-ympäristö muuttaa uhkakuvaa ja mitä se vaatii myös käyttäjältä? 17.1.2023 klo…

Joulutervehdys

Hyvä asiakkaamme Lämmin kiitos kuluneesta vuodesta ja jouluinen tervehdys meiltä kaikilta! Palvelemme asiakkaitamme normaalisti myös joulun välipäivinä. Tapahtumarikas vuosi on jälleen…

POWER8 EoS 15.11.2022

End of Service päivät POWER8 malleille julkaistu: 15.11.2022. EoS-päivämäärät ovat: EoS-päivän jälkeen Service Extension jatkotuki on tulevaisuudessa hyvin rajoitettua. Varaosien…

Tietoturvaseteli haettavissa 1.12 alkaen

Valtioneuvosto antoi asetuksen tietoturvan kehittämisen tuesta eli niin kutsutusta tietoturvasetelistä 13.10.2022. Tietoturvasetelin avulla yritykset voivat parantaa järjestelmiensä tietoturvan tasoa sekä kehittää…

Safeguarded Copy

AsiantuntijakirjoitusVille Savolainen, IBM-teknologiat, Kaita Finland Perinteisiä DR-ratkaisuja ei ole tehty suojaamaan kyberhyökkäyksiltä tai tahattomalta tietojen muuttamiselta. On äärimmäisen tärkeää ottaa…

Kaita Raz-Leen kumppaniksi

Kaita ja IBM i:n tietoturvaan erikoistunut yhtiö Raz-Lee ovat solmineet kumppanisopimuksen. Kaita toimii jatkossa Raz-Leen iSecurity -tuoteperheen toimittajana Suomessa. Vuonna…

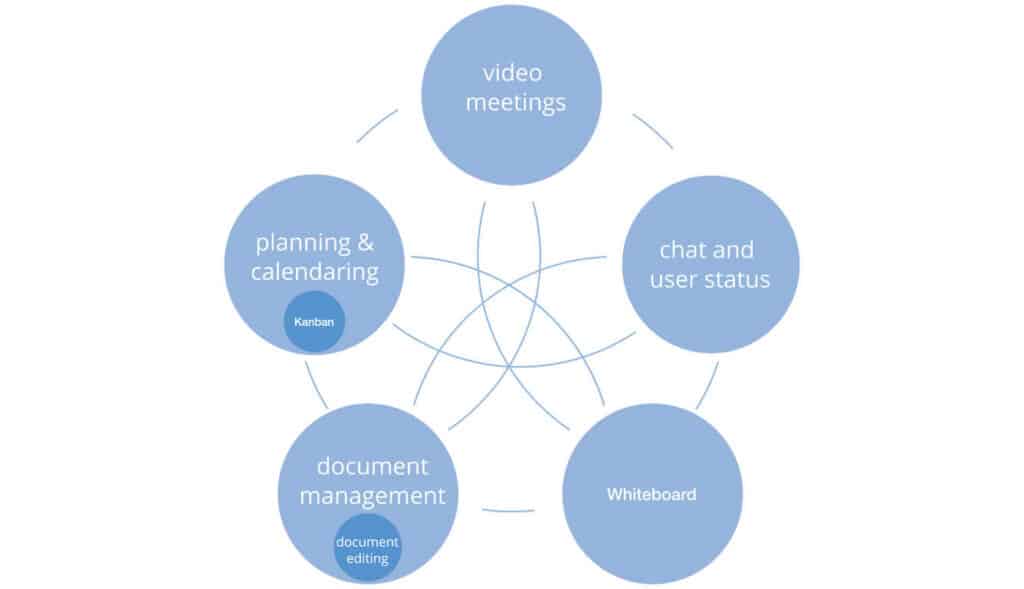

Miten Nextcloud eroaa muista pilvialustoista?

AsiantuntijakirjoitusTaro Turtiainen, Tietoturva-asiantuntija, Kaita Finland Nextcloud on yksinkertaisuudessaan tiedostopalvelin ja kollaboraatioalusta. Se tarjoaa keskitetyn ratkaisun, joka on saavutettavissa kaikkialta ja…

Power10 Scale-out

AsiantuntijakirjoitusTeppo Seesto, Technical Architect, Infrastructure, IBM Finland Juuri suomalaisten loma-aikaan heinäkuussa IBM julkisti uuden sukupolven Power10 Scale-out -palvelimet. Ne ovat…

Power10, Scale-Out mallit julkaistu

AsiantuntijakirjoitusVille Savolainen, IBM-teknologiat, Kaita Finland 15.7.22 julkaistiin Power10 Scale Out mallit S1014, S1022s, S1022, L1022, S1024 ja L1024. Entry-tason laitteet…

IBM Infra User Group 8.9.2022

Tervetuloa kuulemaan teknologiauutisia. Päivän teema on huoltovarmuus ja varautuminen. Päivän tapahtumapaikkana on Suomenlinnan Ruutikellari. Tilaisuus alkaa lounaan merkeissä 11:30 ja…

Ruotsin hallitus valitsi Nextcloudin

AsiantuntijakirjoitusMatias Louanto, Tietoturvatuotteet, Kaita Finland Ruotsin hallituksessa etsittiin vuonna 2021 ratkaisua julkisen sektorin digitaaliseksi kollaboraatioalustaksi. Havaittiin, että silloin käytössä olleet…

IBM i 7.5 – mitä uutta?

IBM julkisti toukokuussa IBM i 7.5 version. Merkittävimpiin uudistuksiin kuuluvat mm. parannukset Db2 Mirroriin, parempi tietoturvan hallinta ja uudet tietokantaominaisuudet…

WEBINAARI: SIEM = tietoturvan ydin

Onko organisaationne varautunut ja valmistautunut alati yleistyviin kyberuhkiin? 9.6.2022 klo 10:00-11:00 SIEM (Security Information and Event Management) on tietojärjestelmien ja…

Kaita Sorasecin kumppaniksi

Kaita Finland Oy toimii Suomessa Sorasecin kumppanina tarjoten SIEM-ratkaisuja sekä palveluita kaiken kokoisille yrityksille. Organisaatioiden on pystyttävä tehokkaasti havaitsemaan tietoturvaloukkaukset…

Common Europe Congress 2022

Common Europe Congress 2022, 13-16.6.2022 Alicante, Espanja Common Europe -kongressi kokoaa taas yhteen IBM Power System -asiantuntijat, käyttäjät ja toimittajat…

SIEM, mihin sitä tarvitaan?

AsiantuntijakirjoitusJarkko Vartija, Palomuuriasiantuntija, Kaita Finland Lokitieto tietoturvan tukena SIEM tulee sanoista Security Information and Event Management. Sen tehtävä on havainnoida…

IBM i: exit pointit ja pääsynhallinta

AsiantuntijakirjoitusGöran Nordman, IBM i asiantuntija, Kaita Finland Valtaosa IBM i -asiakkaista sanoi tärkeimmäksi kehityskohteeksi tietoturvan suunniteltaessa IT-infran tulevaisuutta. Kyberturvallisuus on…

IBM Power ja pienemmät lisenssikulut

AsiantuntijakirjoitusVille Savolainen, IBM i asiantuntija, Kaita Finland Tehoa, joustavuutta ja pienemmät lisenssikustannukset IBM Powerin avulla. ”Tehokkuutensa ansiosta laitteita tarvitaan vähemmän,…

Miksi pk-yrityksen kannattaa tehdä tietoturvakartoitus?

Tietoturvakartoitus kannattaa tehdä, jos sellaista ei vielä ole tehty tai sen tekemisestä on kulunut jo aikaa. Siinä kartoitetaan yrityksen tietoturvatilanne…

IBM i: 5 Tietoturvauhkaa

AsiantuntijakirjoitusGöran Nordman, IBM i asiantuntija, Kaita Finland Kiristyshaittaohjelmia, heikkoja salasanoja, näkyvyyden puute tapahtumiin. Tutut tietoturvauhat uhkaavat myös IBM i -alustaa.IBM…

Kaita Preciselyn kultakumppaniksi

Kaita on vuoden 2022 alusta Preciselyn Gold- tason kumppani. Preciselyn erityisosaamista ovat tiedon eheyden varmistamiseen keskittyvät ratkaisut ja pitkä historia…

Lahja, joka kannattelee

Tuemme tänä vuonna yksinäisyyttä vastaan taistelevan HelsinkiMission toimintaa perinteisten joulutervehdysten sijaan. HelsinkiMissio on olemassa, jotta jonain päivänä kukaan ei jää yksin…

IBM Nordic Spectrum Storage User Group 2021

Tervetuloa kuulemaan uusimmat Spectrum Storage -julkistukset, päivitykset ja uutiset 1.12.2021 11:00. Tule kuulemaan uusimmat julkistukset, päivitykset ja uutiset Spectrum Storage…

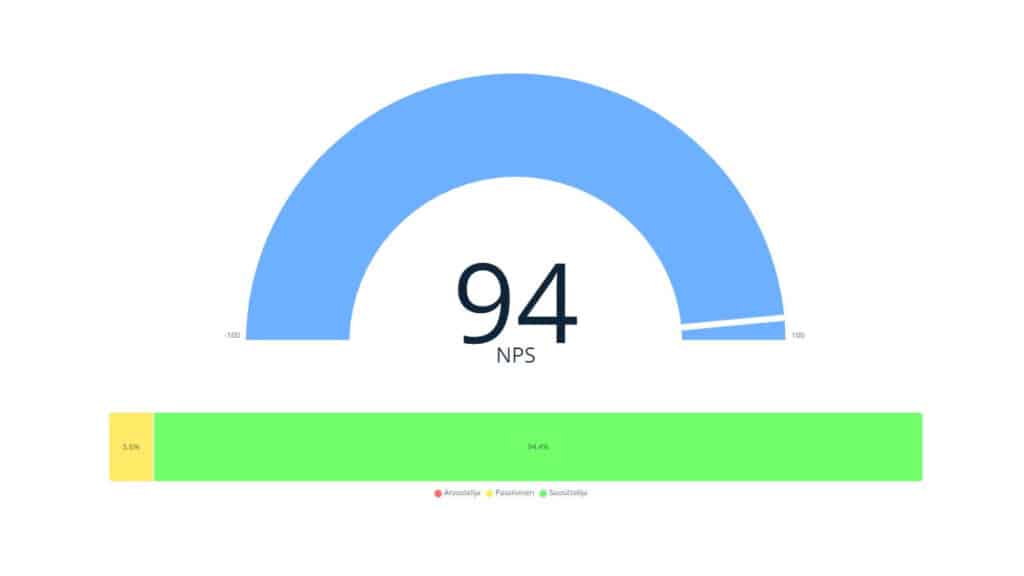

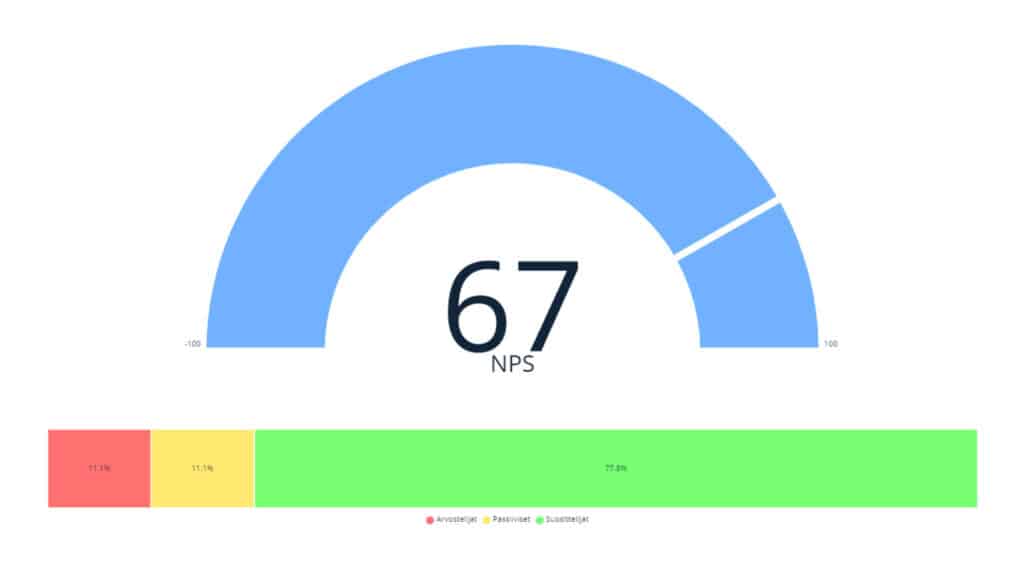

Saimme asiakkailtamme taas loistavan arvosanan!

Tutkimme syyskuussa 2021 asiakastyytyväisyyttämme ja saimme jälleen huippuarvosanan asiakkailtamme. Edellisen kerran teimme kyselyn asiakkaillemme toukokuussa 2020. Olemme ylpeitä asiakkaidemme tyytyväisyydestä…

Kutsu: Think Summit Nordic 13-14.10.2021

Think Summit Nordic 2021 Think tulee taas. Think Summit Nordic on IBM:n vuoden huipputapahtuma, jossa IBM asiakkaat ja kumppanit kokoontuvat…

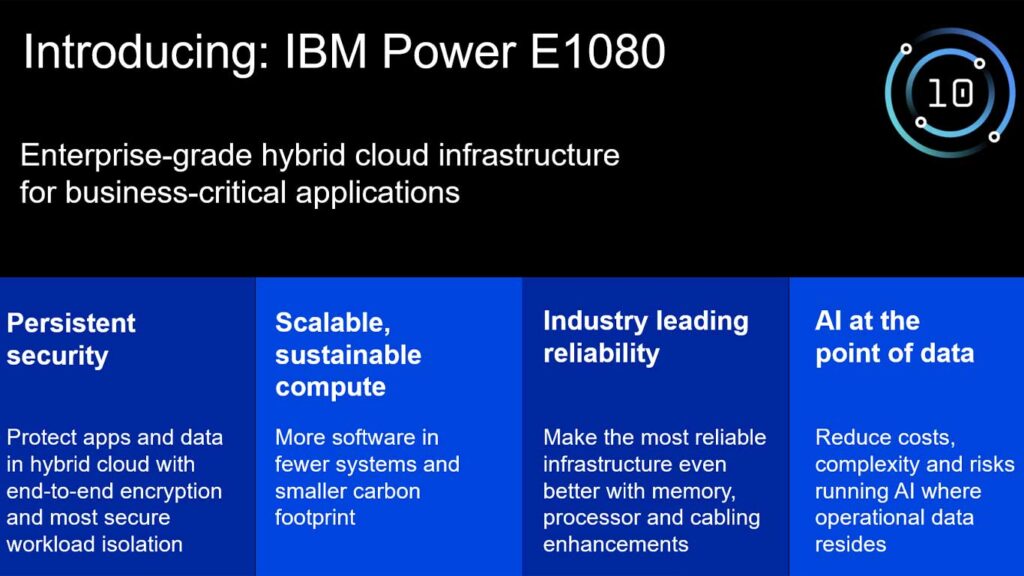

Power10, IBM teki parhaasta paremman

AsiantuntijakirjoitusVille Savolainen, IBM-teknologiat, Kaita Finland 8.9.21 julkaistiin ensimmäinen enterprise-luokan Power10 laite, E1080. Nyt julkaistu Power10 suoritin on rakennettu 7 nanometrin…

Palomuuripalvelu – 5 syytä miksi

AsiantuntijakirjoitusJarkko Vartija, Palomuuriasiantuntija, Kaita Finland Digitaalinen uhkakuva on osaltaan muuttunut eikä toimintaympäristö ei ole enää entisenlainen. Hybridit ratkaisut, etätyön yleistyminen…

Power10, mitä on tulossa?

Keskiviikkona 8.9 kello 17:30 julkaistaan uusi IBM Power10. Tapahtumassa kuullaan, mitä uutta Power10 tuo mukanaan. Miten Power Systems -perheen uusin…

Vahvistusta ohjelmisto-osaamiseen

Marianne Lähde vahvistaa tästä lähtien Kaidan ohjelmisto-osaamista mm. Power i -alustalla olevien toiminnanohjausjärjestelmien (mm. ASW, Enterprise, DC1) ja niihin liittyvien…

Kaita Moder Oy:n osakkaaksi

Kaita lähtee osakkaana mukaan matkalle ohjelmistoyhtiö Moder Oy:n kasvuun. Moder on matkailualalle sekä majoitusyrittäjille suunniteltu moderni SaaS-pohjainen toiminnanohjausjärjestelmä, joka on…

ISAE 3402 -sertifiointilausunto

Kaita Finlandille on toukokuussa 2021 myönnetty ISAE 3402 -sertifiointilausunto Sisäisten prosessien ja toimintamallien validointi on välttämätöntä, kun tuotetaan kriittisiä palveluita…

Common Europe 2021

Common Europe 2021 14.6, 15.6 ja 17.6 Common Europe kokoaa kesäkuussa taas yhteen satoja IBM Power System -asiantuntijoita, käyttäjiä ja…

IBM Nordic Spectrum Storage User Group 2021

Tervetuloa kuulemaan uusimmat Spectrum Storage -julkistukset, päivitykset ja uutiset 2.6.2021 10:00. Tule kuulemaan uusimmat julkistukset, päivitykset ja uutiset Spectrum Storage…

Tiedon turvaaminen etätyön aikakaudella

Harri Jylhävuori, Tietoturvatuotteet, Kaita Finland Oy Työnteko on muuttunut ja työntekijät ovat siirtyneet suurelta osin etätöihin. Kukaan tuskin uskoo, että…

Think 2021 12.5

The future of hybrid cloud and AI is here Think Digital Summit Nordic 2020 Think tulee taas. Tänäkin vuonna tapahtuma…

Webinaaritallenne: Uudet FlashSystem mallit

IBM on kiistaton markkinajohtaja entistä tehokkaampien puolijohdelevyjen kehittämisessä. Sen FlashSystems – tuoteperheeseen 9.2.2021 lanseerattujen FlashSystems 5015, 5035 ja 5200 uudistusten myötä tuoteperhe…

Jälleen vahvan kasvun vuosi

Kaidan tulos kasvoi myös vuonna 2020. Kaiken kaikkkiaan kulunut vuosi oli menestyksekäs vaikka toikin mukanaan uudenlaisia haasteita. Kaita jatkoi positiivisen…

5200, 5035 ja 5015: lisää tehoa, edullisempi hinta

VieraskynäkirjoitusKari Karunen, Technical Sales Manager, Pedab Finland Uusi IBM FlashSystem 5200 IBM julkisti 9.2.2021 uuden mielenkiintoisen levyjärjestelmän, FlashSystem 5200:n. Yleensä…

Tallennusteknologioiden uudet tuulet 30.3

Tervetuloa kuulemaan tuoreimmat FlashSystem-tallennusperheen uutiset. 30.03.2021 klo 9:30-10:30 IBM on kiistaton markkinajohtaja entistä tehokkaampien puolijohdelevyjen kehittämisessä. Sen FlashSystems -tuoteperheeseen 9.2.2021 lanseerattujen FlashSystems 5015, 5035…

Pakkaustiheyden maailmanennätys?

VieraskynäkirjoitusKari Karunen, Technical Sales Manager, Pedab Finland Uusi IBM FlashSystem 5200 IBM julkisti 9.2.2021 uuden mielenkiintoisen levyjärjestelmän, FlashSystem 5200:n. Yleensä…

Webinaari: AIX & IBM Power 23.3 11:00

Let’s shape the future of IT infrastructure, together Tuesday, March 23 2021, 11.00 CET Join us as we bring together…

FlashSystem-perhe kasvaa

9.2 julkistettiin uusin FlashSystem perheen entry-level tallennusjärjestelmä, IBM FlashSystem 5200. Uusi malli on nopeampi ja tallentaa enemmän tietoa kuin edeltäjänsä…

Storage Made Simple julkistus 9.2

IBM Storage tuoteperhe uudistuu taas. Liity mukaan 45 minuutiksi 9. helmikuuta klo 16.30 kuulemaan uudesta FlashSystem-mallista. Uusi tehokas ja…

Joulutervehdys Turusta

Hyvä asiakkaamme, Lämmin kiitos kuluneesta vuodesta ja jouluinen tervehdys meiltä kaikilta! Ylläolevalla videolla joulutervehdys hiljattain avatulta Turun konttoriltamme. Palvelemme asiakkaitamme normaalisti…

Vahvistusta Turun konttorille

Kasvumme jatkuu ja joukkoomme ovat liittyneet Harri Jylhävuori ja Teemu Laakso. Harri tulee vahvistamaan myyntiämme Turusta käsin, tuoden mukanaan valtavan…

Kutsu: Common Europe 16-19.11.2020

vCEC – Common Europe On-line Common Europe kokoaa taas yhteen satoja IBM Power System -asiantuntijoita, käyttäjiä ja toimittajia verkostoitumaan, oppimaan…

Turun toimipiste avattu

Kaita avasi toimipisteen Turkuun ja palkkaa lisää työntekijöitä. Kaita Finland Oy on avannut toimipisteen Turun Länsikeskukseen. Uusi toimipiste on meille suuri…

Kutsu: IBM i – Alive and Kicking

Let’s Put Smart to Work. Keskiviikkona 21.10 on tilaisuus kuulla IBM i:n uusimpia kuulumisia ja tulevaisuuden suunnitelmia. Tapahtuman isännöi IBM…

Kutsu: Think Digital Summit Nordic 7.10.2020

Let’s Put Smart to Work. Think Digital Summit Nordic 2020 Think tulee taas. Think Digital Summit on IBM:n vuoden huipputapahtuma,…

Uusi POWER10 siru julkaistu

IBM Power Systems -perheen seuraava sukupolvi, POWER10, julkaistiin elokuussa. Se on suunniteltu vastaamaan erityisesti hybridipilvilaskennan ja tekoälyn tarpeisiin, unohtamatta kuitenkaan…

Webinaaritallenne: Tallennusteknologioiden uudet tuulet

Webinaaritallenne: Uuden ajan tallennusta markkinoiden johtavilla FlashSystems -järjestelmillä Webinaarin aiheena ovat modernit tallennusjärjestelmät ja niiden avulla saavuttavissa olevat kustannussäästöt ja…

IBM Gold Business Partner

Ylpeinä ilmoitamme että Kaita on saavuttanut IBM Gold Business Partner -tason.Gold Business Partner -asema myönnetään toimittajille, jotka osoittavat ylivoimaista teknistä…

Palvelemme kesällä normaalisti

Onni on kesä ja kesälomat ovat täällä! Asiakaspalvelumme on koko kesän auki normaalisti arkipäivisin klo 06:00-18.00. Tavoitat meidät kesälläkin puhelinnumerosta+358…

Tallennusteknologioiden uudet tuulet

Webinaari: Uuden ajan tallennusta markkinoiden johtavilla FlashSystems -järjestelmillä 05.06.2020 klo 9:30-10:15 Tervetuloa mukaan asiantuntijawebinaariimme! Tämänkertaisen webinaarin aiheena ovat modernit tallennusjärjestelmät…

Saimme asiakkailtamme loistavan arvosanan!

Tutkimme huhtikuussa 2020 asiakastyytyväisyyttämme ja saimme loistavan arvosanan asiakkailtamme. Pidämme kunnia-asiana asiakkaidemme tyytyväisyyttä tuotteisiimme ja palveluumme. Halusimme selvittää, mitä asiakkaamme…

Kaidan tulos positiivinen myös vuonna 2019

Kaita Finland teki positiivista tulosta myös neljäntenä toimintavuotenaan. Liikevaihto säilyi lähes ennallaan päätyen noin 1.8 miljoonaan euroon. Liikevaihdon painopiste siirtyi…

Etätyö toimivaksi

Etätyö toimivaksi kaiken kokoisille yrityksille Forcepoint Next Generation Firewall (NGFW) -palomuuriratkaisuilla. Etätyön edellytyksiä on toimiva teknologia ja tietoturvan varmistaminen. VPN…

Uusi IBM FlashSystem -tuoteperhe

IBM julkisti 11.2 uuden FlashSystem-perheen, joka tarjoaa yhden tallennusalustan entry-level järjestelmistä enterprise-luokan laitteisiin. IBM Spectrum Virtualize tarjoaa tallennusalustan, joka tarjoaa…

IBM uudisti tallennusjärjestelmänsä

Uudet FlashSystem-laitteet julkaistu IBM julkisti 11.2 uuden FlashSystem-perheen, joka tarjoaa yhden tallennusalustan entry-level järjestelmistä enterprise-luokan laitteisiin. Yksi ratkaisu tarjoaa alustan…

Worldwide IBM Storage Launch – Tukholma

Vuosikymmenen ensimmäinen IBM: n maailmanlaajuinen julkistustilaisuus järjestetään 11. helmikuuta 2020 Tukholmassa. Puhujina ovat muu muassa Ed Walsh (General Manager –…

Save the Date 11.3.2020

Power Group Finland Kaita Academy Based on IBM Technology Suuren kysynnän takia olemme päättäneet perustaa Kaita Academyn. Tavoitteemme on löytää…

IBM i V7R4 – mitä uutta?

Uusi käyttöjärjestelmä tuo aina mukanaan paljon uutta, joista tärkeimpinä teemoina tällä kertaa parannuksia tietoturvaan, sovelluskehitykseen ja IBM i:n käytettävyyteen. Suurin…

EoS-päivät POWER7+ ja 795

End of Service päivät POWER7+ ja 795 -malleille julkaistu: 31.12.2020. Alla on lueteltu ne laitteistot, joita EoS päivämäärä koskee: 8202-…

IBM Systems User Group Day 21.11.2019

Tervetuloa kuulemaan uusimmat Power- ja Spectrum Storage -julkistukset, päivitykset ja uutiset. Tule kuulemaan uusimmat julkistukset, päivitykset ja uutiset Power- ja…

Saammeko esitellä: POWER9 pilviratkaisut

AI-aikakauteen rakennettu POWER9-keskusyksikkö mahdollistaa enemmän I/O:ta ja kaksi kertaa enemmän säikeitä kuin x86-kilpailijansa. IBM OpenPOWER -arkkitehtuuriin rakennetut POWER9-palvelimet ovat äärettömän…

Kutsu: Think Summit 29.10.2019

Let’s Put Smart to Work. Think Summit 2019Messukeskus, HelsinkiTorstai 29.10.2019 Think Helsinki on IBM:n vuoden tärkein tapahtuma, jossa IBM asiakkaat…

Etsimme uutta työkaveria

Kasvumme jatkuu vahvana. Haemme myyntitiimiimme IBM levy- ja tallennusjärjestelmäasiantuntijaa. Haemme haasteita pelkäämätöntä tekijää, joka on innokas keskustelija ja elementissään käydessään…

Kaita Finland ja Maxava kumppanuussopimukseen

Yhä monipuolisempaa palvelua Kaita Finland Oy ja Maxava Ltd ovat solmineet kumppanuussopimuksen Maxavan korkean käytettävyyden tuotteiden toimittamisesta ja jälleenmyynnistä Suomessa,…

Kaidan kasvu jatkui vuonna 2018

Kaita Finland jatkoi kasvuaan myös kolmannen toimintavuotensa ajan. Liikevaihdon kasvu oli viitisen prosenttia edelliseen tilikauteen verrattuna. Tulostavoitteiden näkökulmasta saavutimme melkein…

IBM i 7.4 julkaistu

IBM i-käyttöjärjestelmästä julkaistaan muutaman vuoden välein uusi versio. Version 7.3 julkaisusta alkaa olla aikaa ja sitä on pidetty ajan tasalla…

Uudet Storwize V5000-mallit julkaistu 2.4.2019

Nopeampia, älykkäämpiä ja kustannustehokkaampia kuin koskaan. Mitä uutta? IBM julkaisi 2.4.2019 uusilla ominaisuuksilla ja toiminnallisuuksilla varustettuja Storwize tallennusjärjestelmämalleja, jotka tarjoavat…

IBM Systems User Group Day 23.5.2019

Tervetuloa kuulemaan uusimmat Power- ja Spectrum Storage -julkistukset, päivitykset ja uutiset. BM Systems User Group -day järjestetään 23.5.2019 samaan tapaan…

IBM POWER6 ja POWER7 EOS päivät julkaistu

IBM on julkaissut IBM POWER 6 & 7 -laitteistojen tuen päättymisen (end of support) päivämäärät.Alla on lueteltu laitteistot, joita EoS…

IBM i, miten valmistautua pilveen?

Pohdittaessa pilveen siirtymistä, on luultavasti järkevä aloittaa selvittämällä se maksaa. Lähtökohta on aina kuitenkin se, että palveluun siirtymiseen on oltava…

Kaita vahvistaa joukkojaan, tervetuloa Jarkko!

Kasvumme jatkuu edelleen ja olemme iloisia voidessamme toivottaa tervetulleeksi Jarkko Vartijan. Jarkolla on pitkä kokemus tietoturvasta, tietoliikenteestä sekä erilaisista virtualisointiteknologioista…

Etsimme uutta työkaveria

Jatkamme kasvua ja haemme tuloshakuista ja innokasta henkilöä ratkaisu- ja palvelumyynnin B2B myyntipäälliköksi. Olet tuloshakuinen ratkaisumyynnin ammattilainen ja omaat hyvät…

Iloista joulun odotusta

Perinteisten joulutervehdysten sijaan tuemme tänä vuonna Hope – yhdessä ja yhteisesti ry:n toimintaa lahjoittamalla joulumuistamisten varat vähävaraisten lasten harrastustoimintaan uimalippujen…

IBM Systems User Group Day 29.11.2018

Tervetuloa kuulemaan uusimmat Power- ja Spectrum Storage -julkistukset, päivitykset ja uutiset. IBM System User Group Day 29.11 tarjoaa tietopaketin tällä…

Lokienhallinta ja SIEM – tunnista ja suojaudu

Tehokasta tietoturvaa palveluna Keskitetty lokienhallinta, SIEM ja ilmoitusvelvollisuus ovat tänä päivänä olennainen osa yritysten tietoturvapolitiikkaa. Tietoturvallinen ja optimoitu ympäristö on…

Kutsu: Think Helsinki 1.11.2018

Where Technology meets Humanity. Think Helsinki 2018Messukeskus, HelsinkiTorstai 1.11.2018 IBM vuoden tärkein tapahtuma, Think, tulee tänä vuonna myös Suomeen kun…

Save the Date: Think Helsinki 1.11.2018

Where Technology meets Humanity. Think Helsinki on vuoden tärkein tapahtuma, jossa ajattelijat kokoontuvat tapaamaan toisiaan ja oppimaan uutta. Tänä vuonna…

IBM PowerVM, POWER9 & Power Cloud: avaimet joustavuuteen ja menestykseen

Viime vuosien aikana olemme nähneet useita merkittäviä julkistuksia IBM Power -laitealustoille. Yksi merkittävimmistä kehitysaskeleista on ollut PowerVM -virtuaalialustan kehitys. PowerVM…

KUTSU: Koneoppimisen hyödyt liiketoiminnalle – todellisia käyttötapauksia 29.5.

Viimeaikaiset tutkimukset osoittavat, että yritykset selvittävät yhä enenevissä määrin mahdollisuuksia keinoälyn ja koneoppimisen hyödyntämiseen liiketoiminnan tehostamiseksi. Mietitkö sinäkin, mitä hyötyä…

EU:n tietosuoja-asetus tulee. Miten valmistautua?

EU:n tietosuoja-asetus GDPR tulee muuttamaan tietosuojakäytäntöjä ja korvaamaan nykyisen henkilötietolain. Asetus tuo mukanaan muutoksia yritysten toimintatapoihin astuessaan voimaan kahden vuoden…

Olemme IBM:n vuoden 2017 Cognitive Platform -kumppani. Hyvä Me!

IBM:n Business Partnerit kohtasivat vuoden isossa kumppanitapahtumassa 27.3.2018. Tilaisuudessa palkittiin IBM:n vuoden 2017 ansioituneimmat kumppanit. Myös Kaita nousi lavalle noutamaan…

Vahva kasvun vuosi

Vuosi 2017 oli kasvun aikaa monille yrityksille, samoin Kaita Finlandille. Viime vuonna panostimme vahvasti perusliiketoimintojemme rakentamiseen sekä yrityksen tunnettavuuteen. Rekrytoimme…

AI on IBM POWER 7.2.2018

IBM on hiljattain julkistanut uuden POWER9 järjestelmän, joka on rakennettu vastaamaan AI-aikakauden vaatimuksiin. Uusi POWER9 kykenee ratkaisemaan suurimmat suorituskykyhaasteet. Uudessa AC922:ssa…

IBM julkisti odotetun POWER9 sirun

Kykenee ratkaisemaan suurimmat suorituskykyhaasteet Joulukuussa julkaistiin ensimmäinen Power9 prosessorilla varustettu palvelin. Uudella Power9 sirulla ja entistä suuremmalla väylällä varustettu IBM…

Uusi IBM FlashSystem900 julkaistu

IBM FlashCore teknologian uusin julkistus tehtiin lokakuun lopulla. IBM Flashcore on siirtynyt käyttämään 3D TLC NAND -teknologiaa, joka mahdollistaa entistä…

Monimerkkihuoltopalvelut

Multivendor IT Support Services – keskitetty monimerkkihuolto koko laitteistollesi Kaipaatko keskitettyä yhden pisteen tukea koko IT-ympäristösi laitteille? Tukea, joka kattaa…

Skaalautuvuutta, tietoturvaa ja suorituskykyä

Kaita tarjoaa ohjelmisto- ja palvelutaloille skaalautuvan, tietoturvallisen ja suorituskykyisen alustan ohjelmistojen kehittämiseen. Se soveltuu erinomaisesti myös edistyksellisen analytiikan hyödyntämiseen. Ytimessä…

Watson Helsinki Summit tunnelmia

18.10.2017 kokonnuttiin Messukeskukseen IBM kumppaneiden ja asiakkaiden kanssa IBM:n vuoden päätapahtumaan, Watson Helsinki Summitiin. Kaita oli paikalla kumppaninsa Crayonin kanssa…

Kaita mukana Watson Helsinki Summitissa

Myös Kaita on tänä vuonna mukana. Murramme IT myyttejä kumppanimme kanssa! Tule tapaamaan meitä ja kuuntelemaan inspiroivia puheenvuoroja sekä kokemaan…

IBM i uutisia

IBM i käyttöjärjestelmän version 7.1 tuki loppuu 30.4.2018 ja version 5.4 Extension tuki päättyy 30.9.2017. IBM investoi jatkuvasti IBM i-käyttöjärjestelmään…

Kaita Finland kansainvälistyy

Kaita Finland kansainvälistyy ja aloittaa 1.9.2017 Power Cloud -palvelujen myynnin myös Ruotsin sekä muiden Pohjoismaiden markkinoilla. Kansainvälistyminen on meille merkittävä…

Watson Helsinki Summit 2017

Building a Congnitive Community IBM:n asiakkaat ja kumppanit kokoontuvat 18.10.2017 vuosittaiseen tapahtumaan Helsingin Messukeskukseen. Tänä vuonna tapahtuma on nimeltään Watson…

Kaita Finland Oy ja Solteq Oyj sopivat yhteistyöstä

Yhä monipuolisempaa palvelua Kaita Finland Oy ja Solteq Oyj ovat solmineet yhteistyösopimuksen. Yhteistyötä syventämällä pystymme entistä tehokkaammin ottamaan huomioon asiakkaan…

IBM POWER9 tulee syksyllä

Built for the Cognitive Era IBM Power perheen uusin tulokas, kognitiivisen aikakauden POWER9, tulee markkinoille syksyllä 2017. Uusi POWER9 on älykkäämpi, nopeampi…

IBM ja Nutanix yhteistyöhön

Uudenlainen Hyperconverge ratkaisu tuo Nutanixin Cloud teknologian IBM Power alustalle Tarkoitus on yhdistää Nutanixin Enterprise Cloud Platform Software IBM Power System…

Kaita vahvistaa joukkojaan

Kasvumme jatkuu vahvana ja joukkoomme ovat liittyneet Janne Hyvärinen ja Timo Louhento Janne tulee vahvistamaan myyntiämme tuoden mukanaan valtavan määrän…

IBM i käyttöjärjestelmäversion 7.1 tuki loppuu

IBM on julkaissut päivämäärän IBM i käyttöjärjestelmäversion 7.1 tuen loppumiselle, tuki loppuu 30.4.2018. Kyseisen ajankohdan jälkeen käyttöjärjestelmätasolle 7.1 ei ole…

Ransomware kiristää tahtia. Miten suojautua?

Ransomware – kiristyshaittaohjelma ja yksi tavallisimpia haittaohjelmia. Ransomware ottaa haltuun tietokoneesi ja vaatii rahaa tietojesi vapauttamiseksi. Käyttäjälle näytetään ilmoitus, joka…

Kaita Tekesin innovaatiosetelin palveluntarjoajaksi

Innovaatioseteli on 5000€ arvoinen seteli, jonka avulla PK-yritys voi hankkia asiantuntijapalveluita liiketoimintansa kehittämiseen. Innovaatiosetelillä yritys voi kehittää eri osa-alueita ja hankkia…

Kaita hakee joukkoonsa teknistä arkkitehtia/asiantuntijaa

Sinulla on ymmärrystä palvelutuotannosta ja monipuolista työkokemusta Microsoft Windows- ja Vmware-ympäristöistä. Teknisenä asiantuntijana tarjoat asiakkaillemme ensiluokkaista palvelua ja tukea osallistuen…

Uusi palvelu: Varalaite

Varalaite palveluna: varmista laitteistosi korkea käytettävyys sitomatta siihen omia resursseja. Laajennamme palveluitamme. Varalaite auttaa turvaamaan kriittisten palveluiden jatkumisen ja nopeuttaa toipumista häiriötilanteesta…

Power i Cloud -verkkokauppa avattu

Täysin uudenlainen Power i Cloud -verkkokauppa on nyt avattu. Ensimmäisinä maailmassa. Power i Cloud on kevyt ja ketterä palveluvaihtoehto IBM i-alustalla. Palvelun…

Uusia sertifikaatteja Kaitaan

Vuonna 2016 Kaitaan saatiin jo olemassa olevien sertifiointien lisäksi vielä kaksi uutta IBM sertifiointia todistamaan osaamistamme myös IBM Storage puolella:…

Marraskuun storagejulkistuksia

IBM julkisti 2.11 uusia flash ja hybridi storageratkaisuja. Flash storagessa puhutaan mikrosekunneista siinä, missä perinteisessä storagessa on totuttu puhumaan millisekunneista…

Uusia työntekijöitä Kaitaan

Kaita Finlandin joukkoon on liittynyt kaksi uutta työntekijää. Pasi Louanto ja Martta Backmansson ovat aloittaneet lokakuussa Kaidan tiimissä. Tervetuloa!

IBM Business Connect 19.10.2016

IBM Business Connect-tapahtuma järjestetään tänä vuonna 19.10.2016 Messukeskuksessa. Tule tutustumaan uusien teknologiatrendien ja tulevaisuuden mahdollisuuksien lisäksi myös meihin. Kaita Finland Oy…

Kaita IBM:n kumppaniksi

Kaita Finland jatkaa laajenemistaan ja solmii Business Partner-sopimuksen IBM:n kanssa. IBM kumppanuus on luonnollinen jatkumo Kaidan vahvalle osaamistaustalle ja pitkälle kokemukselle IBM-järjestelmien parissa.